Q1:一个公网IP能带多少个用户?

这是一个非常经典且实际的问题,简单来说,答案是:没有固定数字,它取决于多种因素,但理论上一个公网IP可以承载成千上万个用户。

下面我们来详细解释这句话的含义和背后的原理。

“一个公网IP能带多少个用户?” 这句话是什么意思?

这句话通常出现在网络规划或服务提供的场景中,提问者真正想问的是:

“一个宝贵的公网IPv4地址,在作为出口网关时,最多能为多少个内网设备(用户)同时提供访问互联网的服务?”

常见的应用场景包括:

- 家庭或企业宽带: 一个家庭或一栋办公楼,可能有几十、几百台手机、电脑、智能设备,但它们都共用运营商提供的一个公网IP来上网。

- Wi-Fi热点: 一个商场的公共Wi-Fi,其出口可能只有一个或几个公网IP,但要服务成百上千的顾客。

- 服务器托管/云服务: 在一台拥有一个公网IP的服务器上,通过Web服务器(如Nginx)的虚拟主机功能,托管几十上百个网站,每个网站都是一个“用户”。

核心解释:NAT(网络地址转换)技术

实现“一个IP带多个用户”的关键技术是 NAT。

你可以把公网IP想象成一个公司的总机号码,而内网设备(用户)就是公司的内部员工。

- 公网IP(总机号码): 对外只有一个号码。

- 内网IP(内部分机号): 每个员工都有一个内部短号(如101, 102)。

- NAT设备/路由器(总机接线员): 当内网员工(IP 192.168.1.101)想访问外部互联网(比如访问百度)时,路由器(接线员)会做以下事情:

- 记录下是谁(192.168.1.101:5000)想访问百度。

- 将请求包的源地址从“内网IP:端口”替换成“公网IP:一个新端口”(例如 120.120.120.120:60001)。

- 将请求转发给百度。

- 当百度返回数据到公网IP的60001端口时,路由器(接线员)查看记录,知道这个数据是给192.168.1.101:5000的,于是将数据包转发给内部的那台设备。

通过这种方式,成千上万个内网连接请求,都可以通过路由器映射到同一个公网IP的不同端口上,从而区分开来。

影响带用户数量的关键因素

既然原理是通过端口来区分,那么限制因素主要就不是IP本身,而是执行NAT任务的设备的能力和网络协议本身。

- NAT设备性能(最主要限制)

- 会话数/连接数: 这是最核心的指标。每个用户的每个网络连接(例如打开一个网页、一个视频流、一个游戏连接)都会在NAT设备上创建一个会话表项。设备能维持的最大并发会话数直接决定了能带多少活跃用户。

- CPU处理能力: NAT转换需要消耗CPU资源,高并发时CPU可能成为瓶颈。

- 内存大小: 会话表需要存储在内存中,会话数越大,占用内存越多。

- 可用端口数量

- 一个IP的TCP/UDP端口号有65535个,但系统通常会保留一部分,实际可用的大约在64000个左右。

- 理论上,一个用户的一个连接占用一个端口。但端口是可以复用的,当连接关闭后,端口会释放给其他连接使用。所以只要用户不是同时发起海量连接,端口数通常不是首要瓶颈。

- 用户行为模式

- 轻度用户(如偶尔看网页、收发邮件): 一个IP可以轻松带动数百甚至上千个这样的用户,因为他们的并发连接数很少,大部分时间处于空闲状态。

- 重度用户(如下载BT、看4K视频、玩大型网游): 这类用户会建立大量并发连接或长期占用高带宽连接。这种情况下,一个公网IP能承载的用户数会急剧下降,可能只有几十个或更少。

- 可用带宽

- 这是另一个硬性限制。即使NAT设备性能无限,但出口带宽只有100Mbps。如果所有用户都在疯狂下载,带宽很快就会被占满,新用户的速度就会变得极慢。“能带多少用户”和“能让多少用户有良好体验”是两个不同的问题。

举例说明

- 家庭路由器: 一个普通的家用路由器,可能最大并发会话数在1万到3万之间。对于一个三口之家(十几台设备)绰绰有余,但如果想带一个小型公司(50人),在高峰期可能就会因为会话数或性能耗尽而出现卡顿、断线。

- 企业级防火墙/路由器: 它们的NAT性能强大,可能支持数十万甚至上百万的并发会话,带宽也通常是千兆或万兆级别。这样一个公网IP就可以稳定地服务于一个数百人规模的公司。

- 运营商CGNAT: 在移动网络或某些宽带中,运营商因为IPv4地址短缺,会在大规模网络中再次使用NAT(称为运营商级NAT)。一个公网IP背后可能是成千上万个手机用户,因为这些用户大部分时间都是轻度使用(微信、刷网页)。

总结

| 场景 | 典型用户数量 | 主要限制因素 |

|---|---|---|

| 家庭网络 | 10 - 50台设备 | 路由器NAT性能、带宽 |

| 中小企业网络 | 50 - 500用户 | 企业级路由器/防火墙性能、带宽 |

| 公共Wi-Fi热点 | 100 - 2000+用户 | 专业AC/AP系统性能、带宽、射频干扰 |

| 运营商CGNAT | 数千手机用户共享少量IP | 运营商核心网设备性能、整体规划 |

结论:

“一个公网IP能带多少个用户?”是一个没有标准答案的问题。它本质上问的是NAT网关的性能和带宽容量。在轻度使用下,可以带成千上万个用户;在重度使用下,可能只能带几十个。真正的瓶颈通常在于NAT设备的会话处理能力和出口总带宽,而不是公网IP地址本身。

Q2:一个路由器可以配很多个网关吗,网关是什么?他存在在哪里,在路由器上吗,还是交换机,还是个人主机?

问得非常好!这是一个网络核心概念,我们来把它彻底讲清楚。

一句话概括

一个路由器接口通常只能配置一个主网关,但一台路由器可以有多个接口,每个接口都可以有自己的网关。而对于普通家庭用户来说,最常接触的网关就是你家的【路由器】本身。

详细解释

让我们分步来拆解这个问题。

1. 网关是什么?

网关(Gateway) 的本质是一个 “网络出口” 或 “翻译官”。

- “网络出口”的比喻:

想象一下,你住在一个封闭的小区里(局域网)。小区里的每栋楼(个人设备)都有自己的门牌号(IP地址,如192.168.1.x)。如果你想离开小区,去往市里的任何其他地方(互联网),你必须通过小区的唯一大门。这个“大门”就是网关。所有发往小区外部的数据包,都必须先送到这个大门,由大门负责送出去;同样,所有从外面发回小区的数据包,也由这个大门接收并转交给小区内的具体楼栋。 - “翻译官”的比喻:

局域网(如你家)和互联网使用不同的“语言”或“规则”。网关负责在它们之间进行翻译和路由,确保数据包能正确地从你的内部网络发往外部网络,并能把响应带回来。

所以,网关就是一个设备的“默认出口”。当一台电脑不知道要把数据包发到哪里时,它就会发给网关,让网关去处理。

2. 网关存在于哪里?

网关是一个 逻辑概念,不是一个具体的硬件设备。但它必须运行在某个物理或软件设备上。它存在于:

- 路由器(最常见的位置!)

- 在家庭和小型办公网络中,你买的那个【无线路由器】就扮演着网关的角色。它的内网接口(LAN口)的IP地址,就是你家所有设备(手机、电脑、电视)的网关地址,通常是

192.168.1.1或192.168.0.1。 - 在大型网络中,会有专门的企业级路由器,它的各个接口都可以作为其所连接网段的网关。

- 在家庭和小型办公网络中,你买的那个【无线路由器】就扮演着网关的角色。它的内网接口(LAN口)的IP地址,就是你家所有设备(手机、电脑、电视)的网关地址,通常是

- 三层交换机

- 具备路由功能的三层交换机,也可以为连接它的VLAN(虚拟局域网)配置网关接口,这个接口的IP就是该VLAN的网关。

- 服务器/个人主机(特定情况)

- 一台安装了多块网卡的服务器,可以配置成网关,为其他设备提供路由和网络地址转换(NAT)服务。

- 你的Windows电脑开启“Internet连接共享”后,它本身就可以成为其他设备的网关。

总结:网关功能通常集成在具有路由能力的设备上,而最常见的载体就是【路由器】。

3. 一个路由器可以配很多个网关吗?

这个问题需要精确一下:是“一个路由器接口”还是“一整台路由器设备”?

- 对于一个路由器的【单个接口】(比如它的LAN口):

通常只能配置一个主网关(默认网关)。 因为对于这个接口所连接的整个网段来说,出口理论上只有一个才是最有效、最避免混乱的。想象一下小区如果有两个同样权限的大门,快递员可能会不知道该走哪个。 - 对于【一整台路由器设备】:

是的,可以有多个网关。 因为一台路由器通常有多个接口,每个接口连接一个不同的网络。每个接口都可以有自己的网关指向。- 例子: 一台企业路由器,可能有一个接口A连接着内部办公网络(192.168.1.0/24),这个接口的IP是

192.168.1.1,它就是办公网的网关。同时,它还有另一个接口B连接到专线,对端IP是10.0.0.2,那么对于路由器本身来说,要去往专线另一端的网络,它就需要一条路由规则,指明下一跳网关是10.0.0.2。

- 例子: 一台企业路由器,可能有一个接口A连接着内部办公网络(192.168.1.0/24),这个接口的IP是

进阶概念:策略路由

在某些复杂场景下,可以通过“策略路由”技术,实现基于源IP、目标IP、协议类型等条件,为数据包选择不同的网关。但这已经超出了普通“默认网关”的范畴,属于高级网络配置。

实际场景举例(家庭网络)

让我们把你家的网络设备代入这些概念:

- 你的电脑(个人主机):

- IP地址:

192.168.1.100 - 子网掩码:

255.255.255.0(这定义了你和谁在同一个局域网) - 默认网关:

192.168.1.1<-- 这就是你问题的核心!这个地址指向你的路由器。

- IP地址:

- 你的无线路由器:

- LAN口 IP地址:

192.168.1.1(它就是你电脑的网关) - WAN口 IP地址: 由运营商分配的一个公网IP(如

120.80.10.20) - WAN口的网关: 路由器WAN口也需要配置一个网关,指向运营商机房的路由器(如

120.80.10.1)。

- LAN口 IP地址:

数据流:

当你的电脑(192.168.1.100)访问百度时:

- 电脑判断百度的IP不在

192.168.1.0这个局域网内。 - 于是将数据包发往它的默认网关

192.168.1.1(也就是你的路由器)。 - 路由器收到后,进行NAT转换,然后查看自己的路由表,通过WAN口将数据包发给运营商的网关

120.80.10.1。 - 数据包最终经过互联网的复杂路由,到达百度服务器。

总结

| 问题 | 答案 |

|---|---|

| 网关是什么? | 网络的出口,负责将数据包从一个网络转发到另一个网络。 |

| 网关在哪里? | 主要存在于路由器上,也可以在三层交换机或特定配置的服务器/PC上。 |

| 个人主机的网关是什么? | 通常就是你本地路由器的IP地址。 |

| 一个路由器接口可以有多个网关吗? | 通常不行,一个接口一般只有一个默认网关。 |

| 一台路由器设备可以有多个网关吗? | 可以,它的不同接口可以指向不同的网关,以连接不同网络。 |

Q3:假如我我的逻辑ip是192.168.16.33。我想问:这个网段下有多少个ip是可以使用的,有哪些特殊的ip代表特殊的含义,比如:192.168.16.0,192.168.16.1,192.168.16.255?

非常好的问题!这是一个理解IP地址规划的核心知识点。根据你的IP地址 192.168.16.33,我们来详细分析。

核心答案:取决于子网掩码

要确定一个网段里有多少可用的IP,只有一个IP地址是不够的,必须知道它的子网掩码。

对于家庭或小型办公网络,最常见的子网掩码是 255.255.255.0。我们假设你的网络使用的就是这个掩码。

场景分析:假设子网掩码为 255.255.255.0

在这种情况下,你的网络信息如下:

- IP地址:

192.168.16.33 - 子网掩码:

255.255.255.0 - 网络地址(网段):

192.168.16.0 - 广播地址:

192.168.16.255 - 可用IP范围:

192.168.16.1-192.168.16.254

1. 可用IP数量

- 总IP数量:256 个 (从

.0到.255) - 减去 网络地址 和 广播地址

- 可用IP地址数量 = 256 - 2 = 254 个

所以,在这个网段下,有 254个IP地址 可以分配给设备使用。

2. 特殊IP地址及其含义

你提到的这几个IP都非常关键,它们确实有特殊含义:

| IP地址 | 名称 | 含义 | 能否分配给设备? |

|---|---|---|---|

192.168.16.0 | 网络地址 | 代表整个网络本身。它标识了这个网段,就像一条街的名字叫“192.168.16街”。 | 绝对不能 |

192.168.16.1 | (通常是)网关地址 | 这是最常见的路由器(网关) 的地址。它是局域网内设备访问外部网络的出口。 | 通常不能,因为它已被路由器占用。 |

192.168.16.255 | 广播地址 | 向这个地址发送数据,网段内所有设备都会收到。用于一些网络通告和发现协议。 | 绝对不能 |

所以,在你的例子中:

192.168.16.0是“街道名”。192.168.16.1很可能是“小区大门”(你的路由器)。192.168.16.255是“小区广播喇叭”。

如何确认你的子网掩码?

在现实生活中,你需要确认你的子网掩码到底是什么。

- 在 Windows 上:

打开命令提示符(CMD),输入ipconfig。查找与你网络连接对应的部分,你会看到“IPv4 地址”和“子网掩码”。IPv4 地址 . . . . . . . . . . . . : 192.168.16.33 子网掩码 . . . . . . . . . . . . : 255.255.255.0 - 在 Linux/Ubuntu 上:

打开终端,输入ip addr或ifconfig。

其他可能的子网掩码场景

网络管理员为了节省IP地址或划分更多子网,可能会使用不同的子网掩码。如果你的子网掩码不是 255.255.255.0,那么情况会完全不同。这里举两个例子:

场景二:如果子网掩码是 255.255.255.224 (/27)

- 网络地址:

192.168.16.32 - 广播地址:

192.168.16.63 - 可用IP范围:

192.168.16.33-192.168.16.62 - 可用IP数量: 30 个

- 在这种情况下,你的IP

.33就是这个网段的第一个可用IP。

- 在这种情况下,你的IP

场景三:如果子网掩码是 255.255.255.128 (/25)

- 网络地址:

192.168.16.0 - 广播地址:

192.168.16.127 - 可用IP范围:

192.168.16.1-192.168.16.126 - 可用IP数量: 126 个

你可以看到,子网掩码决定了网络的大小。

总结与快速回顾

- 关键信息: 要计算可用IP,必须知道 IP地址 和 子网掩码。

- 最常见情况: 在家用网络中,子网掩码通常是

255.255.255.0。这时:- 可用IP从

.1到.254,共 254 个。 .0是网络地址,.255是广播地址,.1 通常是你的路由器。

- 可用IP从

- 特殊地址:

- 网络地址(主机位全0):代表整个网络。

- 广播地址(主机位全1):向全网段广播。

- 网关地址:通常是网段内的第一个或最后一个可用IP,实际就是路由器的内网IP。

请在你的电脑上运行 ipconfig(Windows)或 ip addr(Linux)来确认你的子网掩码,这样就可以得到最准确的答案。

Q4:为什么子网掩码255.255.255.0可以写成/24

非常好的问题!这触及了IP地址寻址的核心概念。这两种写法是完全等价的,只是不同的表示方法。

一句话概括:/24 表示IP地址中,有固定的前24位属于【网络部分】。

详细解释

要理解这个,我们需要回到二进制。计算机就是这样看待IP地址和子网掩码的。

1. 将IP地址和子网掩码转换为二进制

我们以一个常见的IP地址为例:192.168.1.100,子网掩码 255.255.255.0。

- IP地址

192.168.1.100的二进制:192->11000000168->101010001->00000001100->01100100- 完整二进制:

11000000.10101000.00000001.01100100

- 子网掩码

255.255.255.0的二进制:255->11111111255->11111111255->111111110->00000000- 完整二进制:

11111111.11111111.11111111.00000000

2. 理解子网掩码的作用

子网掩码的唯一作用就是明确地告诉网络设备,IP地址的哪一部分是“网络号”,哪一部分是“主机号”。

- 子网掩码中的

1:对应IP地址中的网络位。 - 子网掩码中的

0:对应IP地址中的主机位。

让我们把IP地址和子网掩码的二进制对齐看:

IP地址: 11000000.10101000.00000001.01100100

子网掩码: 11111111.11111111.11111111.00000000

|<--- 网络部分 --->|<--主机部分->|- 网络部分:由于子网掩码的前24位都是

1,所以IP地址的前24位(11000000.10101000.00000001)被定义为网络号。这个网络号的十进制表示就是192.168.1.0。 - 主机部分:子网掩码的后8位都是

0,所以IP地址的后8位(01100100)是主机号。这个主机号的十进制就是100。

结论: 在这个例子中,设备 192.168.1.100 属于 192.168.1.0 这个网络,并且它在这个网络中的主机编号是 100。

3. 为什么是 /24?

/24 这种表示法叫做 CIDR (无类别域间路由) 表示法。 它非常简洁,直接数出子网掩码中连续 1 的个数。

让我们再数一下子网掩码 11111111.11111111.11111111.00000000:

- 第一个八位组:

11111111-> 8个1 - 第二个八位组:

11111111-> 8个1 - 第三个八位组:

11111111-> 8个1 - 第四个八位组:

00000000-> 0个1

连续 1 的总数 = 8 + 8 + 8 + 0 = 24

所以,255.255.255.0 就可以直接写成 /24。

更多例子来加深理解

| 子网掩码 (十进制) | 子网掩码 (二进制) | 连续 1 的个数 | CIDR表示法 |

|---|---|---|---|

255.0.0.0 | 11111111.00000000.00000000.00000000 | 8 | /8 |

255.255.0.0 | 11111111.11111111.00000000.00000000 | 16 | /16 |

255.255.255.0 | 11111111.11111111.11111111.00000000 | 24 | /24 |

255.255.255.128 | 11111111.11111111.11111111.10000000 | 25 | /25 |

255.255.255.192 | 11111111.11111111.11111111.11000000 | 26 | /26 |

255.255.255.224 | 11111111.11111111.11111111.11100000 | 27 | /27 |

255.255.255.252 | 11111111.11111111.11111111.11111100 | 30 | /30 |

总结

255.255.255.0是子网掩码的点分十进制表示法。/24是同一個子网掩码的 CIDR 表示法,它直接指明了网络位的长度。- 转换关系:

/24=255.255.255.0。它们传达的信息完全相同:“IP地址中,前24位是网络位,后8位是主机位”。 - 优点:CIDR表示法(

/24)更简洁,尤其在书写网络段时非常方便,例如192.168.1.0/24就完整地代表了一个网段,无需再单独写明子网掩码。

Q5:讲一讲80端口和8080端口的区别

好的,这是一个非常常见且重要的问题。80端口和8080端口虽然数字上很接近,但它们在用途和含义上有明确的区别。

简单来说,可以这样理解:

- 80端口:是HTTP协议的官方标准端口。就像一个公司的正门,大家都知道要访问这个公司的网站,就要走这个门。

- 8080端口:是HTTP协议的常用替代或备用端口。就像一个公司的侧门或临时入口,通常在正门被占用或有特殊用途时使用。

下面我们来详细讲解它们的区别。

详细对比

| 特性 | 80端口 | 8080端口 |

|---|---|---|

| 标准性 | 公认标准 | 非官方约定俗成 |

| 用途 | 正式的生产环境Web服务 | 开发、测试、代理或临时Web服务 |

| 权限 | 需要管理员/root权限才能绑定 | 普通用户权限通常就可以绑定 |

| URL显示 | 默认隐藏(http://example.com) | 必须显式声明(http://example.com:8080) |

| 安全性 | 通常与443端口(HTTPS)配合 | 同样是不加密的HTTP通信 |

| 常见场景 | Nginx, Apache等正式Web服务器 | Tomcat, Jenkins等应用服务器;开发服务器;HTTP代理 |

深入解析

1. 80端口 - HTTP的“正门”

- 官方身份:根据互联网号码分配机构的规定,80端口被正式分配给HTTP协议。这意味着,当你在浏览器中输入一个像

http://www.example.com这样的网址时,浏览器会自动地、默认地去尝试连接目标服务器的80端口。你不需要输入:80。 - 权限要求:在Linux/Unix和Windows系统中,1024以下的端口被称为“知名端口”,使用它们需要较高的系统权限(通常是root或管理员权限)。这是出于安全考虑,防止任意用户程序冒充关键系统服务。

- 使用场景:

- 部署正式的、对公网提供服务的网站。

- 运行Nginx、Apache等专业的Web服务器软件。

2. 8080端口 - HTTP的“侧门”

- 历史渊源:8080端口并没有被官方机构指定给某个特定服务,但它作为80端口的一个“替代品”被广泛接受和使用。这个约定俗成的传统由来已久。

- 便利性:由于普通用户权限就可以启动监听8080端口的服务,它在开发和测试阶段非常方便。开发者不需要为了运行一个测试网站而获取系统管理员权限。

- 常见使用场景:

- Web开发测试:很多开发服务器(如Vue CLI的

npm run serve,Spring Boot内嵌的Tomcat在默认情况下)会使用8080端口。这样,开发者可以在自己的机器上同时运行正式Web服务器(80端口)和测试服务(8080端口)而互不冲突。 - 应用服务器:很多Java应用服务器,如Tomcat、Jetty,默认的管理端口就是8080。

- 代理服务器:一些HTTP代理或缓存服务器(如Squid)有时也会使用8080端口。

- 规避冲突:当服务器上的80端口已经被另一个Web服务占用时,可以在同一台机器上启动另一个Web服务并绑定到8080端口。

- Web开发测试:很多开发服务器(如Vue CLI的

举例说明

场景一:Web开发

你是一名程序员,正在开发一个网站。

- 你的电脑上已经安装了Apache(监听80端口),运行着公司的旧网站。

- 你现在要用Tomcat运行新开发的网站进行测试。

- 如果你尝试让Tomcat也用80端口,会失败,因为端口冲突。

- 于是,你让Tomcat使用8080端口。这样,你可以通过

http://localhost:80访问旧网站,同时通过http://localhost:8080访问新开发的网站。

场景二:访问特定服务

你安装了一个名为Jenkins的持续集成工具,它默认运行在8080端口。

- 你要访问它,就必须在浏览器地址栏里明确输入

http://jenkins-server-ip:8080。 - 如果它运行在80端口,你只需要输入

http://jenkins-server-ip即可。

总结与类比

| 比喻 | 80端口 | 8080端口 |

|---|---|---|

| 公司入口 | 正门,客户都从这里进 | 员工通道或施工临时入口 |

| 电话号码 | 公司总机(大家默认都知道) | 某个部门的分机号(需要特别说明) |

| 网络服务 | 正式的官网 | 临时的测试站或管理后台 |

最后请注意:在现代互联网中,由于安全考虑,纯HTTP的80端口正在被HTTPS的443端口所取代。大多数正规网站都会强制将80端口的HTTP请求重定向到443端口的HTTPS请求,以确保通信安全。相应地,8080端口也常有一个“HTTPS版本”的替代品——8443端口,常用于HTTPS服务的开发测试环境。

Q6:我知道动态路由的意思是动态的自动学习直连路由器的路由表信息,那这个过程是怎么样的?

补充知识:不同路由器之间需要遵循相同的协议才能相互通信,协议有:rip,ospf,eigrp,isis,bgp等。

好的,这个问题问得非常核心!动态路由“自动学习”的过程确实非常巧妙。

简单来说,这个过程的精髓可以概括为:邻居发现 → 交换信息 → 计算最优路径 → 维护路由表。

下面我们以一个经典的距离矢量路由协议(如RIP) 为例,来详细拆解这个“自动学习”的过程。

动态路由自动学习的详细过程

想象一个简单的网络:路由器A直连路由器B,路由器B直连路由器C。

第1步:初始状态 - 只有直连路由

- 每台路由器启动后,首先会将自己直接连接的网络放入路由表。这些路由的“代价”通常为0。

- 路由器A的路由表:

- 网络A → 直连,代价0

- 路由器B的路由表:

- 网络B → 直连,代价0

- 路由器C的路由表:

- 网络C → 直连,代价0

此时,A、B、C三者互不知道对方的存在。

第2步:周期性广播路由表

- 运行RIP的路由器会周期性地(例如每30秒)向所有邻居路由器广播自己的整个路由表。

- 第一次交换:

- A向B广播:“我知道去往网络A,代价是0。”

- B向A和C广播:“我知道去往网络B,代价是0。”

- C向B广播:“我知道去往网络C,代价是0。”

第3步:接收并处理路由信息 - “学习”的核心

这是最关键的一步。当一台路由器收到邻居发来的路由表时,它会执行以下操作:

- “代价”加1:路由器相信邻居告诉它的信息,但它知道自己需要经过这个邻居才能到达目标网络,所以它会把邻居告知的路径代价加1(这个“1”代表经过了一跳)。

- 检查本地路由表:

- 如果是一条新路由:本地路由表中没有去往该目标网络的路由,则直接采纳这条新路由,并将其加入路由表,下一跳指向发送该信息的邻居。

- 如果路由已存在,但代价更小:用这条新路由替换旧的路由,因为找到了更优路径。

- 如果路由已存在,但代价更大或相同:忽略这条信息。

让我们来看一下第一次交换后的结果:

- 路由器A 收到来自B的信息:

- “B说它能到网络B,代价0。” → A处理后:“我通过B能到网络B,代价是0+1=1。”

- A的新路由表:

- 网络A → 直连,代价0

- 网络B → 下一跳:B,代价1

- 路由器B 同时收到来自A和C的信息:

- 来自A:“A能到网络A,代价0。” → B处理后:“我通过A能到网络A,代价1。”

- 来自C:“C能到网络C,代价0。” → B处理后:“我通过C能到网络C,代价1。”

- B的新路由表:

- 网络B → 直连,代价0

- 网络A -> 下一跳:A,代价1

- 网络C -> 下一跳:C,代价1

- 路由器C (同理A):

- C的新路由表:

- 网络C → 直连,代价0

- 网络B -> 下一跳:B,代价1

- C的新路由表:

第4步:持续交换与收敛

- 第二次交换:

- 现在,B会向外广播它更新后的路由表。它对A和C说:“我知道去往网络A(代价1)、网络B(代价0)、网络C(代价1)。”

- 再次学习:

- 路由器A 收到B的这条新信息:

- 关于网络B:已知,代价相同,忽略。

- 关于网络C:新路由! “B说它能到网络C,代价1。” → A处理后:“我通过B能到网络C,代价是1+1=2。”

- A的最终路由表:

- 网络A → 直连,代价0

- 网络B → 下一跳:B,代价1

- 网络C → 下一跳:B,代价2

- 路由器C 也会进行类似的学习,最终学到去往网络A的路由。

- 路由器A 收到B的这条新信息:

经过几轮这样的周期性广播和学习,网络中所有路由器都会获得完整的路由信息,这个过程被称为 “收敛”。此时,网络处于一个稳定的状态。

更先进的协议:链路状态协议(如OSPF)

上面描述的是RIP的工作方式,比较简单。另一种主流的动态路由协议——OSPF(链路状态协议)——过程更复杂,但更高效、可靠:

- 发现邻居:路由器发送Hello包,发现直连的邻居,建立邻接关系。

- 交换链路状态:路由器不是交换整个路由表,而是向整个区域泛洪 描述自己直连接口状态(如连接了哪个网络,开销是多少)的LSA。

- 构建拓扑数据库:每台路由器收集所有的LSA,形成一个相同的、完整的网络拓扑图(链路状态数据库)。

- 运行SPF算法:每台路由器以自己为根,在这个拓扑图上独立地运行最短路径优先算法,计算出一条到达所有网络的最短路径树。

- 生成路由表:根据SPF算法的计算结果,将最优路径填入路由表。

总结

| 特性 | 距离矢量协议(如RIP) | 链路状态协议(如OSPF) |

|---|---|---|

| 学习方式 | “道听途说”:从邻居那里学习路由信息,并加上自己的代价。 | “亲历亲为”:收集全网拓扑,自己计算最优路径。 |

| 交换内容 | 自己的整个路由表 | 描述自身连接的链路状态信息 |

| 计算方式 | 贝尔曼-福特算法(分布式、迭代) | Dijkstra的SPF算法(集中式、计算) |

| 收敛速度 | 慢 | 快 |

| 资源消耗 | CPU和内存消耗低,但带宽占用大(周期性广播整个表) | 带宽占用小(仅当变化时触发更新),但CPU和内存消耗高 |

所以,动态路由“自动学习”的本质就是路由器之间通过一套约定好的协议规则,相互通信,共享网络信息,并基于共享的信息独立或协作地计算出最佳路径,最终实现整个网络互联互通的神奇过程。

Q7:请问什么是arp缓存,为什么说一般我的主机都有有ip地址和mac地址,他们的作用分别是什么,请解释一下arp绑定和与其相对的arp欺骗。

非常好的问题 👍

这涉及到计算机网络中链路层和网络层的交互机制,我来给你通俗又深入地讲解一下。

🧠 一、什么是 ARP 缓存(ARP Cache)

ARP(Address Resolution Protocol,地址解析协议)

作用:把一个 IP 地址(网络层地址)解析成对应的 MAC 地址(物理层地址)。

因为:

- IP 地址是逻辑地址,用于“定位一台主机”;

- MAC 地址是硬件地址,用于“定位一块网卡”。

💡 举例说明:

当你的电脑(IP: 192.168.1.10)要向同一局域网内的另一台电脑(IP: 192.168.1.20)发送数据包时,

你必须知道对方的 MAC 地址 才能在二层以太网中投递数据帧。

于是电脑会:

- 先查自己的 ARP缓存表(ARP Cache Table);

- 如果找到条目,比如:

192.168.1.20 → 00:1C:42:2B:6E:7F; - 就可以直接发出数据帧;

- 如果找不到,则会发出一个 ARP请求广播,请求“谁是192.168.1.20?”;

- 对方回复自己的 MAC 地址;

- 系统就把这个结果缓存到 ARP 表中,方便下次使用。

✅ 所以:

ARP缓存就是主机保存 IP ↔ MAC 对应关系的表。

你可以在命令行查看:

- Windows:

arp -a - Linux:

ip neigh或arp -n

🌐 二、IP地址与MAC地址的作用

| 类型 | 作用层级 | 意义 | 示例 |

|---|---|---|---|

| IP地址 | 网络层(第3层) | 标识“哪台主机” | 192.168.1.10 |

| MAC地址 | 数据链路层(第2层) | 标识“哪块网卡” | 00:1A:2B:3C:4D:5E |

可以理解为:

IP像是你的“家庭住址”,MAC像是“你家门的唯一编号”。

当主机A给主机B发包时:

- IP确定“发给谁”(目标主机);

- MAC确定“怎么在局域网找到他”(目标网卡)。

🔒 三、ARP绑定(ARP Binding)

ARP 表里的条目通常是动态学习的(自动添加)。

但为了防止被篡改(例如被黑客“欺骗”),我们可以手动绑定:

👉 ARP绑定 就是:

手动设置某个 IP 地址固定对应某个 MAC 地址。

例如:

在Windows上:

arp -s 192.168.1.20 00-1C-42-2B-6E-7F

这样即使黑客伪造ARP包来修改绑定关系,系统也不会信任。

🧱 优点:

- 防止ARP欺骗攻击;

- 网络更加安全稳定。

缺点:

- 配置麻烦(尤其设备多的时候);

- IP或MAC变化时需要人工修改。

💀 四、ARP欺骗(ARP Spoofing / ARP攻击)

ARP欺骗 是一种常见的局域网攻击方式。

原理:

黑客伪造 ARP 响应包,把自己的 MAC 地址“冒充”成网关或其他主机的 MAC。

举个例子:

假设:

- 你电脑:192.168.1.10

- 网关:192.168.1.1

- 黑客:192.168.1.99

黑客发包说:

“192.168.1.1 的 MAC 地址是 00:11:22:33:44:55(其实是我的MAC)”

你的电脑就会相信它,更新ARP表。

结果——

所有发往网关的数据都先发给了黑客,

黑客可以:

- 监听你所有网络流量(中间人攻击);

- 篡改内容(如插广告、钓鱼);

- 拦截登录信息。

⚠️ 这就是 ARP欺骗 的危害。

🔰 五、总结对比表

| 项目 | 含义 | 作用 | 风险 | 对策 |

|---|---|---|---|---|

| ARP缓存 | IP-MAC映射表 | 加快局域网通信 | 可能被篡改 | 定期清理或监控 |

| ARP绑定 | 手动固定映射 | 防止欺骗攻击 | 维护复杂 | 小网适用 |

| ARP欺骗 | 伪造ARP响应 | 截获或干扰通信 | 高 | 开启防护软件或绑定 |

Q8:请讲讲tcp的三次握手协议,并解释清楚ACK和Ack的区别

1.TCP三次握手

好的,我们来详细讲解一下 TCP 的三次握手协议。这是一个非常核心的网络基础概念。

什么是三次握手?

TCP 的三次握手是 TCP/IP 网络中建立连接的过程。它发生在客户端(比如你的浏览器)和服务器(比如一个网站)准备开始可靠通信之前。这个过程的核心目的是同步双方的序列号,并确认双方的收发能力都正常,从而为后续可靠的数据传输打下基础。

你可以把它想象成两个人(A 和 B)在打电话前的一次确认:

- A: “喂,B,你能听到我说话吗?” (第一次握手)

- B: “能听到,A。你能听到我说话吗?” (第二次握手)

- A: “我也能听到你,那我们开始聊吧。” (第三次握手)

经过这三步,双方都确认了通信链路是畅通的,对话正式开始。

三次握手的详细过程

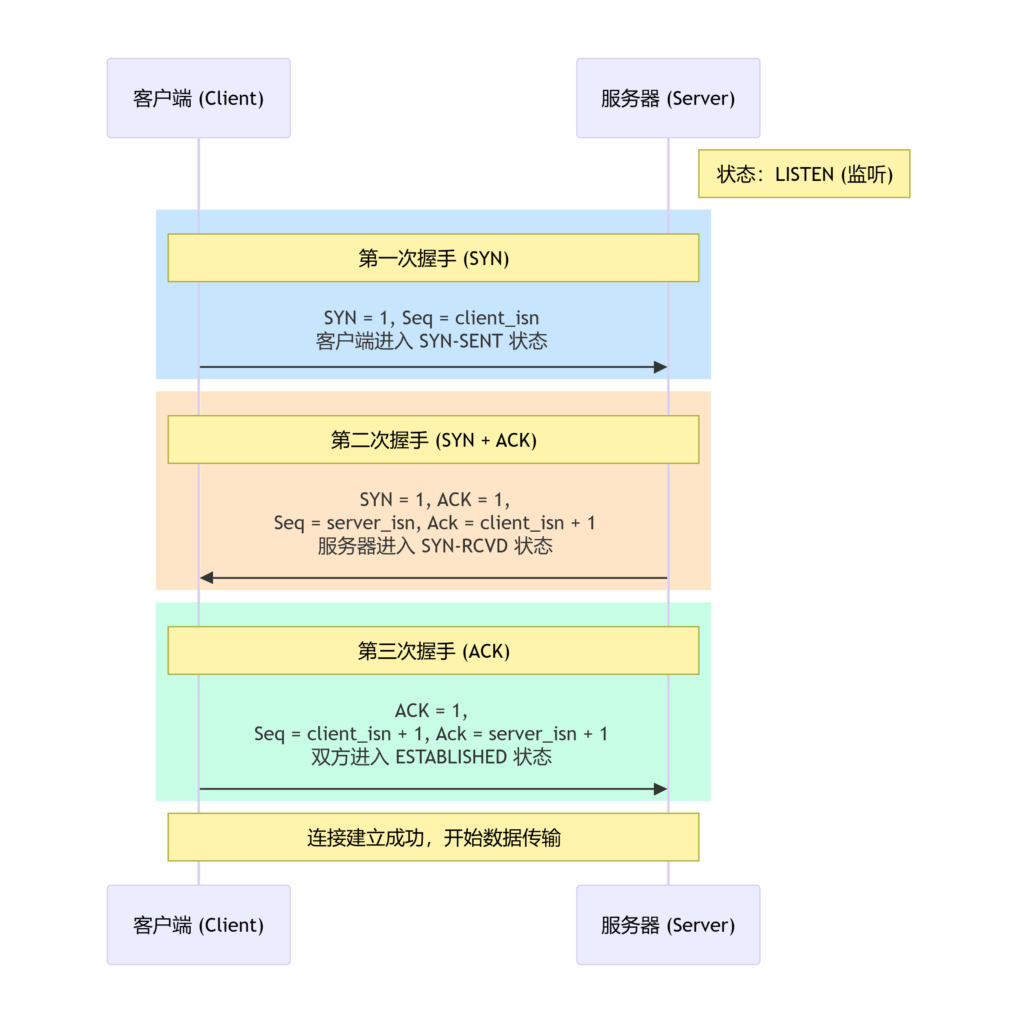

在 TCP 中,通信双方通过交换带有特定标志位(SYN 和 ACK)和序列号的数据包来完成握手。下图清晰地展示了这一过程:

下面是每个步骤的详细拆解:

第一次握手:客户端发送 SYN 包

- 动作: 客户端(Client)向服务器(Server)发送一个 TCP 数据包。

- 包内容:

SYN标志位被设置为 1。这表示这是一个连接请求。- 同时,客户端会随机生成一个初始序列号,假设是

client_isn,并放在包的序列号字段中。

- 客户端状态: 发送完这个包后,客户端进入

SYN-SENT状态。

这个包的本质是告诉服务器:“我想和你建立连接。我的初始序列号是 client_isn。”

第二次握手:服务器回应 SYN-ACK 包

- 动作: 服务器收到客户端的 SYN 包后,如果同意建立连接,则会回复一个数据包。

- 包内容:

SYN标志位被设置为 1。表示服务器也发起一个连接请求。ACK标志位被设置为 1。表示这是一个确认应答。- 服务器也会随机生成自己的初始序列号,假设是

server_isn。 - 确认号 字段被设置为

client_isn + 1。这表示:“我已经收到了你的序列号为client_isn的包,我期望你下次从client_isn + 1开始发送数据。”

- 服务器状态: 发送完这个包后,服务器进入

SYN-RCVD状态。

这个包有两个含义:

- 确认客户端的连接请求:“我同意和你连接。”

- 发起服务器到客户端的连接请求:“我也要和你建立连接,我的初始序列号是

server_isn。”

第三次握手:客户端发送 ACK 包

- 动作: 客户端收到服务器的 SYN-ACK 包后,需要再次向服务器发送一个确认包。

- 包内容:

ACK标志位被设置为 1。- 序列号 被设置为

client_isn + 1(因为第二次握手中,服务器的 Ack 号是这个值)。 - 确认号 字段被设置为

server_isn + 1。这表示:“我已经收到了你的序列号为server_isn的包,我期望你下次从server_isn + 1开始发送数据。”

- 连接状态: 这个包发送完毕后,客户端进入

ESTABLISHED状态。服务器收到这个 ACK 包后,也进入ESTABLISHED状态。

至此,连接成功建立,双方可以开始传输数据了。

为什么是三次,而不是两次或四次?

这是一个非常经典的问题。

- 为什么不是两次?

- 核心原因:防止已失效的连接请求导致错误。

- 场景:假设客户端发送的第一个 SYN 包因为网络阻塞,迟迟没有到达服务器。客户端超时后重发了一个新的 SYN 包并成功建立了连接、传输数据、关闭连接。此时,那个被延迟的“旧”SYN 包终于到达了服务器。如果只需要两次握手,服务器会直接进入

ESTABLISHED状态,并分配资源等待客户端发数据,但客户端早已关闭,这会导致服务器的资源被白白浪费。 - 三次握手如何解决:在第三次握手没有完成之前,服务器不会进入

ESTABLISHED状态。在上面的场景中,服务器会回复 SYN-ACK,但客户端(因为已经完成了通信)不会回复最终的 ACK,服务器在等待超时后,会关闭这个半连接,回收资源。

- 为什么不是四次?

- 没有必要。服务器的第二次握手(SYN-ACK)已经将 “确认客户端的请求” 和 “发起自己的连接请求” 两个动作合并到了一个数据包中。效率更高。从通信原理上讲,三次已经是建立可靠双向通信的最小次数。

总结

| 特性 | 描述 |

|---|---|

| 目的 | 建立可靠的 TCP 连接,同步双方的初始序列号,确认双方的收发能力。 |

| 过程 | 1. 客户端发送 SYN 2. 服务器回复 SYN-ACK 3. 客户端发送 ACK |

| 关键点 | 序列号用于保证数据顺序和去重;确认号用于确认数据已收到。 |

| 重要性 | 是 TCP 可靠性 和 面向连接 特性的基石。防止了网络中的无效连接请求浪费服务器资源。 |

希望这个解释能帮助你透彻地理解 TCP 三次握手!

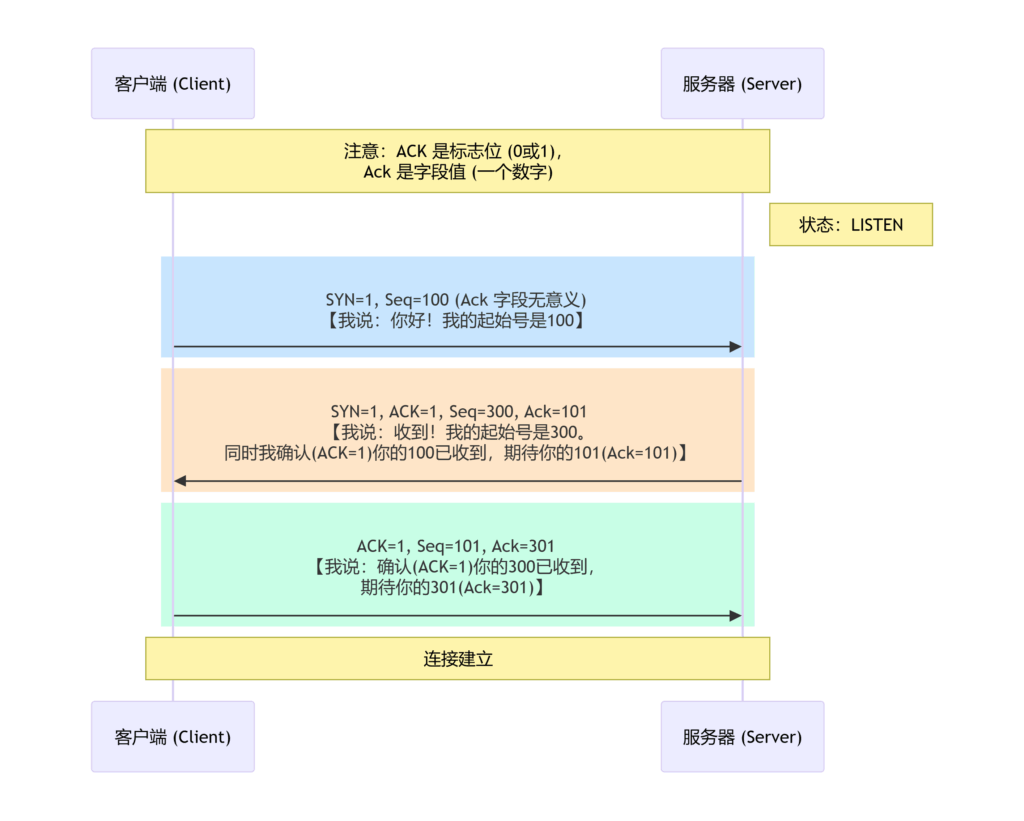

2.ACK和Ack

问得非常好!这是一个很容易混淆的地方,也是理解 TCP 协议的一个关键细节。我用一个简单的比喻和详细的解释来帮你理清。

核心区别:标志位 vs. 字段值

简单来说:

ACK:是一个开关,一个标志位。它只有两种状态:1(开) 或者 0(关)。Ack:是一个具体的数值,一个字段。它通常是一个很大的数字(比如 123456789)。

详细解释

1. ACK - 确认标志位

- 它是什么? 它是 TCP 数据包头部中的一个二进制标志,只占 1 个比特。你可以把它想象成一个灯泡或者一个复选框。

- 它的作用? 它的唯一作用就是声明:“我这个数据包是一个确认包。请注意,我头部里的

Ack字段是有效的。”- 如果

ACK = 1:表示“我这个包是来确认收到数据的,请看我带的Ack号。” - 如果

ACK = 0:表示“我这个包不是来确认数据的,忽略我的Ack字段(即使它有值)。”

- 如果

打个比方:

你在寄信时,可以在信封上勾选一个“此为回信”的复选框。这个勾选动作本身,就是 ACK 标志位。它告诉收信人:“我这是回复你之前的那封信。”

2. Ack - 确认号字段

- 它是什么? 它是 TCP 数据包头部中的一个32位的字段,用来存放一个具体的数字。

- 它的作用? 它用来明确告诉对方:“你发送的、序列号在

[我期望的下一个序列号] - 1之前的所有数据,我都已经成功收到了。”- 更直接的理解是:

Ack = 我下一个期望收到的序列号 = 我最后成功收到的序列号 + 1

- 更直接的理解是:

继续上面的比方:

勾选了“此为回信”(ACK=1)之后,你还需要在信里写明:“你编号为 123 的那封信我已经收到了”。这个“123”就是 Ack 号。它提供了具体的、有价值的信息。

在三次握手中的应用

让我们回到三次握手的场景,看看 ACK 和 Ack 是如何配合工作的:

第一步:客户端发送 SYN

SYN=1(我在发起连接!)Seq=100(我的初始号是100)- 此时

ACK=0(这不是一个确认包,所以Ack字段即使存在也无意义,通常为0) - 总结:只有

SYN标志位被打开。

第二步:服务器回复 SYN-ACK

SYN=1(我也在发起连接!我的初始号是300)ACK=1(请注意!我这个包也是一个确认包,我头部的Ack字段是有效的!)Ack=101(我确认收到了你的Seq=100的包,我下一个期望收到的是从101开始的数据包)- 总结:

SYN和ACK两个标志位同时被打开。Ack字段被设置为 101。

第三步:客户端发送 ACK

ACK=1(请注意!我这个包是一个确认包,我头部的Ack字段是有效的!)Seq=101(我发送的数据号从101开始,因为上一步服务器期望的就是101)Ack=301(我确认收到了你的Seq=300的包,我下一个期望收到的是从301开始的数据包)- 总结:

ACK标志位被打开。Ack字段被设置为 301。

总结对比

| 项目 | ACK (标志位) | Ack (确认号字段) |

|---|---|---|

| 性质 | 开关 (Flag) | 数值 (Value) |

| 大小 | 1 比特 (bit) | 32 比特 (bits) |

| 取值 | 0 或 1 | 0 到 2^32 - 1 (一个巨大的数字) |

| 作用 | 声明:这个包是确认包。 | 告知:下一个期望的序列号是多少。 |

| 关系 | 当 ACK=1 时,Ack 字段的值才有意义。 | Ack 字段的值需要 ACK=1 来“激活”。 |

简单记就是:ACK 是举手说“我要确认了!”,而 Ack 是具体说出“我确认到哪一条了”。

希望这个解释能让你彻底明白它们的区别!

Q9:请讲讲ip和子网掩码和网段的关系,还有子网掩码是不是应该分开子网和掩码两个去理解

下面我用通俗、清晰、容易理解的方式,帮你解释一下 IP、子网掩码、网段 三者的关系,以及 子网掩码是否应该拆成“子网 + 掩码”去理解。

✅ 一、IP / 子网掩码 / 网段 它们分别是什么?

1. IP 地址:设备的“门牌号”

例如:

192.168.1.10

一个局域网中,每台设备需要自己的 IP。

2. 子网掩码:用来“划分网络和主机”的尺子

例如:

255.255.255.0

子网掩码本质是一串二进制,它的作用:

👉 告诉你 IP 的哪部分是网络号,哪部分是主机号。

例如:

IP:192.168.1.10

Mask:255.255.255.0

二进制:

IP: 11000000.10101000.00000001.00001010

Mask: 11111111.11111111.11111111.00000000

左边全是 1 的部分是 网络号

右边是 0 的部分是 主机号

3. 网段(网络地址):一整个子网的“范围”

计算方法:

👉 IP 和子网掩码做 AND 运算

例:

IP:192.168.1.10

Mask:255.255.255.0

网段(网络地址)=

192.168.1.0

这个网段可用主机范围为:

192.168.1.1 ~ 192.168.1.254

广播地址是:

192.168.1.255

✅ 二、IP、Mask、网段之间是什么关系?

一句话总结:

子网掩码作用于 IP,算出它属于哪个网段。

图示(逻辑):

IP 地址 ----\

--> AND --> 网段(网络地址)

子网掩码 ----/

你只要记住:

- IP 是门牌号

- 子网掩码是划分的规则

- 网段是 IP 所属的“社区”

✅ 三、子网掩码是不是应该拆成 “子网” + “掩码” 两个来理解?

✔ 答案:不应该拆分。

虽然名字叫“子网掩码”,

但它其实就是一个完整的掩码,不需要再拆开。

解释:

❌ “子网 + 掩码” 这种理解是错误的

子网掩码不是:

子网

+

掩码

它是一个整体,用来表示:

➡ 哪些 bit 是网络号

➡ 哪些 bit 是主机号

我们才可以由此推算:

- 网络地址(网段)

- 主机地址范围

- 广播地址

- 子网数量

- 每个子网可用主机数量

✅ 四、为什么有的人会把名字搞混?

因为“子网掩码”原名是:

Subnet Mask

它其实是:

- subnet(子网)= 结果

- mask(掩码)= 工具

- subnet mask =“用于划出子网的掩码”

但中文翻译后容易让人误解成:

子网 + 掩码

其实不是这样。

“子网”是被掩码的结果,“掩码”才是工具。

真正的逻辑:

掩码 作用于 IP → 得到 子网(网段)

⭐ 最简单的记忆方式

| 名称 | 含义 |

|---|---|

| IP | 一个设备的地址 |

| 子网掩码 | 划分网络与主机的规则 |

| 网段 | 根据 IP+子网掩码得到的网络范围 |

一句话:

IP + Mask → 算网段(网络地址)

Q10:讲讲IPv4和IPv6的区别

下面给你一个清晰、易懂、对运维工作特别实用的 IPv4 vs IPv6 对比讲解。

不用死记硬背,看完你就能在面试和工作中答得非常专业。

🌐 一、核心区别总结(一句话)

IPv4 地址不够用了 → IPv6 来解决地址耗尽、提升性能、安全性和自动配置能力。

1️⃣ 地址数量:IPv6 多到用不完

| 项目 | IPv4 | IPv6 |

|---|---|---|

| 地址长度 | 32 bit | 128 bit |

| 地址格式 | 192.168.1.1 | 2401:db8:0:85a3::47e:8329 |

| 地址数量 | ~ 43 亿 | 约 3.4 × 10³⁸(几乎无限) |

👉 IPv4 会枯竭,IPv6 不会。

对运维来说:

IPv6 不需要私有地址 + NAT,本地每台设备可以拥有全球唯一公网地址。

2️⃣ 表示方式

IPv4

点分十进制:

192.168.1.100

IPv6

冒号十六进制表示,可压缩:

2001:0db8:85a3:0000:0000:8a2e:0370:7334

可简写:

2001:db8:85a3::8a2e:370:7334

3️⃣ 地址类型更丰富(面试爱问)

| 类型 | IPv4 | IPv6 |

|---|---|---|

| 单播 | ✔ | ✔ |

| 多播 | ✔ | ✔ |

| 广播 | ✔ | ❌(IPv6取消广播) |

| 任播 | ❌ | ✔(Anycast) |

IPv6 取消广播改用多播,网络更高效。

4️⃣ 配置方式:IPv6 更智能

| IPv4 | IPv6 |

|---|---|

| 静态配置 | 静态配置 |

| DHCP 配置 | DHCPv6 配置 |

| ❌ 无状态自动配置(SLAAC) | ✔ 支持,一插上就能用 |

IPv6 最强的自动配置:SLAAC(无状态自动配置)

设备只要接上网,就能根据路由器前缀自动生成 IPv6 地址。

对运维来说:

➡ 大规模设备部署更省事。

5️⃣ 安全性:IPv6 内置 IPsec

| IPv4 | IPv6 |

|---|---|

| IPsec 可选 | IPsec 强制支持(RFC 标准) |

➡ 更安全,加密通信是原生能力。

(虽然实际很多地方还没全部启用,但这是架构优势)

6️⃣ 性能:IPv6 更快、更简洁

IPv6 的头部格式更简单:

- 固定 40 字节(IPv4 可变)

- 去掉校验和(由上层协议处理)

- 无广播,减少网络拥堵

- 路由器处理更轻松

➡ 延迟更低,性能更好。

7️⃣ NAT 不再需要(关键区别)

IPv4 地址不够 → 使用 NAT:

- 私网地址 → 公网地址

- 家庭、企业内部都要 NAT

IPv6 地址空间巨大:

- 每台设备可直接使用全球唯一地址

- 理论上 不需要 NAT

对运维:

- 网络拓扑更简单

- 公网访问更直接(需注意安全)

8️⃣ IPv6 支持更多的网络功能

| 功能 | IPv4 | IPv6 |

|---|---|---|

| QoS 更强(Flow Label) | ❌ | ✔ |

| 直接邻居发现(ND)替代 ARP | ARP | ND(更强) |

| 多链路聚合更容易 | 一般 | 更容易 |

邻居发现(ND)比 ARP 更安全、更高效。

9️⃣ IPv6 的地址结构更逻辑化

IPv4 没有明确的层次结构,依靠人为规划子网。

IPv6 有清晰的层次:

全球路由前缀 :: 子网号 :: 接口ID

运营商 → 企业 → 局域网 → 主机

分层清楚,路由聚合更容易,网络更高效。

🔟 实际应用现状(很现实)

- 运营商(尤其是移动)已经大规模启用 IPv6

- 中国网站基本支持双栈

- 学校、云平台(阿里、腾讯、华为)普遍支持

- 部分企业内部网络仍以 IPv4 为主(成本、兼容性)

在未来的 Linux 运维 / 云原生岗位中:

➡ IPv6 已经是必须掌握的技能点。

⭐总结(给你一句能在面试说的话)

IPv4 采用 32 位地址,约 43 亿个,已经耗尽,需要 NAT。

IPv6 采用 128 位地址,接近无限,支持自动配置、无广播、更安全(内置 IPsec)和更高的路由效率。

IPv6 是未来主流方向,当前网络正在从 IPv4 向双栈过渡。

如果你愿意,我可以继续给你:

✔ 超简单的 IPv6 地址阅读技巧

✔ IPv6 子网划分怎么做

✔ IPv6 在 Linux 下怎么配置(ifconfig / ip 命令)

✔ 运维面试常问的 IPv6 题目和标准回答

Q11:什么是子网划分

下面用最简单、最实用、最适合运维理解的方式告诉你:

⭐ 什么是子网划分?

一句话总结:

子网划分就是把一个大的网络地址段(网段),再切成多个更小的子网,让网络分组更清晰、管理更方便、安全性更高。

🔍 为什么要子网划分?

如果一个公司有一个网段,比如:

192.168.1.0/24

里面最多可容纳 254 台主机。

但是假设公司组织架构是:

- 人事部:20 人

- 财务部:10 人

- 技术部:100 人

- 访客 WiFi:50 人

你不能全都塞进 192.168.1.0/24 吧?

这样:

- 广播风暴大,速度慢

- 部门与部门之间网络不隔离(安全风险)

- 不方便管理

于是我们希望拆成多个子网,如:

- 192.168.1.0/26 → 技术部

- 192.168.1.64/27 → 财务部

- 192.168.1.96/27 → 人事部

- 192.168.1.128/26 → 访客 WiFi

这就是 子网划分。

⭐ 子网划分本质是什么?

非常关键,只要理解下面一句就明白:

子网划分 = 改变子网掩码 → 让网络号更多、主机号更少。

例如:

原本是:

192.168.1.0/24(255.255.255.0)

若你划分成两个子网,掩码变成:

/25(255.255.255.128)

于是网段变成:

- 192.168.1.0/25

- 192.168.1.128/25

通过改变掩码长度,你改变了网络的规模。

🔢 子网划分常见目标

✔ 1. 分割大网络 → 提升性能

减少广播域,让网络更快。

✔ 2. 实现网络隔离 → 提升安全

不同部门、不同行政权限拆开。

✔ 3. 管理更清晰 → 便于排查

一个部门一个网段,排障更简单。

✔ 4. 节省地址

比如某个部门只有 30 人,你就可以用 /27(32 个地址)

而不是浪费整个 254 个地址。

🧠 子网划分的关键知识点

你只要记住三件事:

① 网络号 / 主机号的划分由掩码决定

示例:

192.168.1.0/24

二进制掩码:

11111111.11111111.11111111.00000000

如果划分子网 → 增加网络号位数 → 掩码变大。

② 改变掩码 = 改变子网数量和主机数量

公式:

- 网络数量 = 2^(借位数)

- 每个子网可用主机数 = 2^(剩余主机位) - 2

(减 2 是去掉网络地址和广播地址)

例:

从 /24 改成 /26,就是借了 2 位:

- 子网数量 = 2² = 4 个

- 每个子网主机数 = 2^(6) - 2 = 62

③ 每个子网都包含:

- 网络地址(网段)

- 主机范围

- 广播地址

例如 /26(64 个地址):

192.168.1.0/26

网络地址:192.168.1.0

主机范围:192.168.1.1 ~ 192.168.1.62

广播地址:192.168.1.63

🌟 子网划分一句话精华总结

子网划分就是通过调整子网掩码,把一个大网段切成多个小网段,

方便管理、增强安全、减少广播、节省 IP。

Q12:ip地址的分类

下面我给你讲 IPv4 地址中的所有分类,按运维和考试最常见的角度来总结,一看就懂、一背就会。

内容包含:地址类型、地址类别、特殊地址、私有地址、保留地址、广播地址、APIPA、环回地址等。

🌐 第一部分:按“使用目的”分类(最重要)

1️⃣ A、B、C、D、E 类地址(传统分类)

| 类别 | 范围 | 用途 |

|---|---|---|

| A 类 | 1.0.0.0 ~ 126.255.255.255 | 超大网络(政府/大型企业) |

| B 类 | 128.0.0.0 ~ 191.255.255.255 | 中型网络(学校/企业) |

| C 类 | 192.0.0.0 ~ 223.255.255.255 | 小型网络(家庭、公司) |

| D 类 | 224.0.0.0 ~ 239.255.255.255 | 多播(Multicast) |

| E 类 | 240.0.0.0 ~ 255.255.255.255 | 实验/保留,不使用 |

⚠️ 特别注意:

127.x.x.x 是回环地址,不属于 A 类实际使用范围。

🌐 第二部分:按“可否上网”分类

2️⃣ 公有(公网)地址

- 可以直接在互联网上路由

- 由 IANA 分配

例:

8.8.8.8

114.114.114.114

42.80.1.125

3️⃣ 私有地址(内网地址)——不能直接访问公网

| 类别 | 私有地址范围 |

|---|---|

| A 类私有 | 10.0.0.0 ~ 10.255.255.255 |

| B 类私有 | 172.16.0.0 ~ 172.31.255.255 |

| C 类私有 | 192.168.0.0 ~ 192.168.255.255 |

特点:

- 不能直接上网,需要 NAT(比如家庭路由器)

- LAN、公司内网大量使用

🌐 第三部分:按“通信范围”分类

4️⃣ 单播(Unicast)

一对一通信

所有普通 IP 都是单播。

例:

192.168.1.10

5️⃣ 多播(Multicast)

一对多

地址范围:

224.0.0.0 ~ 239.255.255.255 (D 类)

用途:在线课堂、视频会议、路由协议(OSPF、RIP、EIGRP)

6️⃣ 广播(Broadcast)

一对所有人

只有 IPv4 有广播,IPv6 没有广播。

例:

255.255.255.255 → 受限广播

192.168.1.255 → 直接广播

🌐 第四部分:特殊功能地址(必须掌握)

这些是运维考试常问的!

7️⃣ 环回地址(Loopback Address)

范围:

127.0.0.1 ~ 127.255.255.254

最常用:

127.0.0.1

用途:

- 测试本机 TCP/IP 协议

- “本机自己 ping 自己”

8️⃣ APIPA(自动分配地址)

当设备无法从 DHCP 获取到 IP 时,Windows 会自动设定:

169.254.0.0 ~ 169.254.255.255

用途:

- 用来提醒你“DHCP 可能坏了”

- 两台都自配 APIPA 可以本地通信,但不能上网

9️⃣ 链路本地地址(Link-Local)

类似 APIPA,但用于一些协议内部通信。

🔟 0.0.0.0(不可路由)

含义:

- 表示“本机所有 IP”

- DHCP 中表示“我还没有 IP”

- 防火墙/路由器中表示“任意地址”

1️⃣1️⃣ 255.255.255.255(受限广播)

广播给同一子网所有主机。

无法跨路由器。

1️⃣2️⃣ 网络地址与广播地址

子网里的两个特殊地址:

📌 网络地址(网段)

例:

192.168.1.0/24 → 网络地址:192.168.1.0

📌 广播地址

例:

192.168.1.0/24 → 广播:192.168.1.255

这两个地址不能分配给主机。

🌐 第五部分:按照“可路由性”分类

1️⃣3️⃣ 可路由地址(Routable)

可以被互联网路由器转发,比如:

8.8.8.8

120.233.17.32

1️⃣4️⃣ 不可路由地址(Unroutable)

如:

- 私有地址(192.168.x.x 等)

- 0.0.0.0

- 169.254.x.x

🧠 最终一张总表(你可以用来背):

| 分类 | 范围 | 描述 |

|---|---|---|

| A 类 | 1–126 | 大型网络 |

| B 类 | 128–191 | 中型网络 |

| C 类 | 192–223 | 小型网络 |

| D 类 | 224–239 | 多播 |

| E 类 | 240–255 | 实验保留 |

| 私有地址 | 10.x.x.x、172.16–31.x.x、192.168.x.x | 内网 |

| 公有地址 | 除私有与特殊外 | 能上网 |

| APIPA | 169.254.x.x | DHCP 失败 |

| 环回 | 127.x.x.x | 本机测试 |

| 0.0.0.0 | 特殊地址 | 未配置/任意 |

| 广播地址 | 255.255.255.255 | 局域网广播 |

Q13:TCP协议的十一种状态及其应用

一、十一种状态的定义

这些状态的英文缩写都源于TCP报文头中的控制标志位。理解这些标志位是理解状态的关键。

TCP报文头中的关键控制位

TCP报文头中有6个重要的控制位,它们每个占1个比特,用于管理TCP连接的状态和数据的传输。我们讨论的状态与其中的两个密切相关:

- SYN - Synchronize Sequence Numbers (同步序列号)

- 含义: 在建立连接时使用,用来同步序列号。序列号是TCP保证数据按序传输和可靠性的基础。

- 作用: 通信的双方通过交换SYN包来告知对方自己的初始序列号。携带SYN标志的报文段,通常被称为 “同步报文段”。

- 类比: 就像两个人打电话,先说“喂,听得到吗?”,这是在建立沟通的初始通道。

- FIN - Finish (结束)

- 含义: 在断开连接时使用,用来声明发送方没有更多数据要发送了,希望关闭连接。

- 作用: 由于TCP连接是全双工的,所以需要每一方都发送FIN来关闭自己这一方的数据流。携带FIN标志的报文段,通常被称为 “结束报文段”。

- 类比: 就像通话结束时说“我说完了,再见”,表示你这一方没有更多要说的了。

- ACK - Acknowledgment (确认)

- 含义: 表示确认号字段是有效的。接收方通过ACK来告知发送方,它已经成功收到了哪些数据。

- 重要特点: 一旦连接建立,ACK标志在几乎所有的报文段中都会被置位。它是TCP可靠传输的基石。

十一种状态的英文全称与解释

现在,我们结合SYN和FIN的含义,来解释每个状态的英文全称和意义:

连接建立阶段

- LISTEN

- 全称: Listen

- 解释: 监听来自远方的TCP端口的连接请求。服务器正在“听”有没有人想和它建立连接。

- SYN-SENT

- 全称: Synchronize Sent

- 解释: 在发送SYN报文之后,客户端等待一个来自对端的SYN-ACK(即一个同时设置了SYN和ACK标志的报文)来确认连接。这个状态的意思是“我已经发出了同步请求”。

- SYN-RECEIVED

- 全称: Synchronize Received

- 解释: 在收到并发送SYN-ACK之后,服务器等待客户端的最终ACK确认。这个状态的意思是“我已经收到了同步请求并做出了回应,正在等待最终确认”。

- ESTABLISHED

- 全称: Established

- 解释: 连接已经成功建立。代表一个打开的连接,数据可以自由地在两个方向上传送。

连接断开阶段

- FIN-WAIT-1

- 全称: Finish Wait 1

- 解释: 应用程序请求关闭连接,TCP发送了FIN报文。然后进入此状态,等待对方对FIN的ACK确认,或者对方也发送一个FIN报文。这是主动关闭方的第一个等待状态。

- FIN-WAIT-2

- 全称: Finish Wait 2

- 解释: 在FIN-WAIT-1状态下,收到了对方对FIN的ACK确认。然后进入此状态,等待对方发送FIN报文。此时,主动关闭方这一半的连接已经关闭,但还可以接收数据。

- CLOSE-WAIT

- 全称: Close Wait

- 解释: 被动关闭方收到了对方发来的FIN报文,并回复了ACK。然后进入此状态,等待本地的应用程序发出关闭连接的指令(即调用

close())。这个状态是“我知道你要关闭了,我等我自己的程序做完事后也关”。

- LAST-ACK

- 全称: Last Acknowledgment

- 解释: 被动关闭方在CLOSE-WAIT状态下,当应用程序也决定关闭时,它会发送自己的FIN报文。然后进入此状态,等待对方对最后一个FIN报文的ACK确认。

- TIME-WAIT

- 全称: Time Wait

- 解释: 主动关闭方在发送了对FIN的ACK之后,进入此状态。此状态将等待一段时间(2MSL),以确保这个最终的ACK能够到达对端,同时让本次连接所产生的所有旧报文都在网络中消逝,避免影响新的连接。

- CLOSING

- 全称: Closing

- 解释: 这是一个比较罕见的状态。双方同时尝试关闭连接,即双方都发送了FIN报文,但都还没收到对方的ACK。双方都从FIN-WAIT-1进入此状态,表示连接正在同时关闭。

最终状态

- CLOSED

- 全称: Closed

- 解释: 连接已经完全关闭,不再存在任何状态。

总结

- SYN 是关于连接建立的握手信号。

- FIN 是关于连接断开的挥手信号。

- ACK 是贯穿始终的确认信号。

- 所有状态名称中的 SENT, RECEIVED, WAIT 等词,都非常直观地描述了当前正在“等待什么”或“刚刚完成了什么”。

二、三次握手&四次挥手的应用

“十一种状态”指的是 TCP连接的生命周期 中可能出现的状态。这些状态在TCP的有限状态机中定义,对于理解TCP三次握手、四次挥手的全过程至关重要。

下面我们按照TCP连接的建立和断开两个阶段,来详细讲解这十一种状态。

第一阶段:连接建立(三次握手)

这个过程同步客户端和服务端的初始序列号,并确认双方都具有收发能力。

- LISTEN (监听状态)

- 描述: 服务器端的一个套接字(Socket)被创建并绑定到某个端口后,开始等待客户端连接请求。这通常由

listen()系统调用触发。 - 角色: 服务器端

- 描述: 服务器端的一个套接字(Socket)被创建并绑定到某个端口后,开始等待客户端连接请求。这通常由

- SYN-SENT (同步已发送)

- 描述: 客户端通过调用

connect()发送一个SYN报文(同步报文段),主动发起连接。之后,客户端进入该状态,等待服务器的确认。 - 角色: 客户端

- 描述: 客户端通过调用

- SYN-RECEIVED (同步已接收)

- 描述: 服务器端收到客户端的SYN报文后,会回复一个SYN-ACK报文。随后,服务器进入该状态,等待客户端的最终ACK确认。

- 角色: 服务器端

- ESTABLISHED (连接已建立)

- 描述: 这是连接成功建立后的状态。对于客户端,是在收到服务器的SYN-ACK并发送最终ACK后进入;对于服务器,是在收到客户端的最终ACK后进入。在此状态下,双方可以自由地传输数据。

- 角色: 客户端和服务器端

第二阶段:连接断开(四次挥手)

TCP连接是全双工的,因此每个方向必须单独关闭。这个过程也称为“四次挥手”。

- FIN-WAIT-1 (终止等待1)

- 描述: 当应用层主动调用

close()发起关闭连接时,TCP会发送一个FIN报文,然后进入此状态,等待对方对FIN的ACK确认。 - 角色: 可以是客户端或服务器端(谁先主动关闭,谁就先进入此状态)

- 描述: 当应用层主动调用

- FIN-WAIT-2 (终止等待2)

- 描述: 在FIN-WAIT-1状态下,收到了对方对FIN的ACK确认后,进入此状态。此时,主动关闭方这一方向的连接已经关闭,但它还可以接收对方发来的数据。它在等待对方也发送FIN报文。

- 角色: 主动关闭方

- CLOSE-WAIT (关闭等待)

- 描述: 当一端收到对方发来的FIN报文(表示对方要关闭连接),它会立即回复一个ACK进行确认。然后进入此状态。此状态的含义是:“我已知晓你要关闭连接,我这边可能还有一些数据要处理/发送,等我处理完再关闭”。

- 角色: 被动关闭方

- LAST-ACK (最后确认)

- 描述: 被动关闭方在CLOSE-WAIT状态下,当它自己也调用

close()关闭连接时,会向主动方发送一个FIN报文,然后进入LAST-ACK状态,等待对方对最后一个FIN报文的ACK确认。 - 角色: 被动关闭方

- 描述: 被动关闭方在CLOSE-WAIT状态下,当它自己也调用

- TIME-WAIT (时间等待)

- 描述: 这是主动关闭方在发送了最后一个ACK(用于确认对方的FIN)之后进入的状态。此状态会持续 2MSL(两倍的最大报文段生存时间)。

- 为什么要存在?

- 可靠地终止连接: 确保最后一个ACK能到达对方。如果ACK丢失,对方会超时重传FIN,处于TIME-WAIT状态的主机可以重发ACK。

- 让旧连接的报文在网络中消逝: 防止之前延迟的报文段被新的、相同四元组(源IP、源端口、目的IP、目的端口)的连接错误地接收。

- 角色: 主动关闭方

- CLOSING (正在关闭)

- 描述: 这是一个相对罕见的状态。双方同时主动关闭连接。即双方都发送了FIN报文,但都还没收到对方的ACK。此时,双方都从FIN-WAIT-1状态进入CLOSING状态。在收到对方的FIN后,他们会发送ACK并进入TIME-WAIT状态。

- 角色: 双方都可能

最终状态

- CLOSED (关闭状态)

- 描述: 表示连接已经完全终止,没有任何连接状态信息。在TIME-WAIT状态等待2MSL时间结束后,连接就会进入CLOSED状态。

- 角色: 客户端和服务器端

状态转换图(简化版)

为了更直观地理解,可以想象以下流程:

连接建立:客户端:CLOSED -> SYN-SENT -> ESTABLISHED服务器端:CLOSED -> LISTEN -> SYN-RECEIVED -> ESTABLISHED

连接断开(正常情况):主动方:ESTABLISHED -> FIN-WAIT-1 -> FIN-WAIT-2 -> TIME-WAIT -> CLOSED被动方:ESTABLISHED -> CLOSE-WAIT -> LAST-ACK -> CLOSED

总结

这十一种状态完整地描述了一个TCP连接从出生到死亡的整个过程。理解这些状态对于网络编程、调试网络问题(如分析netstat命令的输出)以及应对技术面试都至关重要。其中,TIME-WAIT 状态是面试和实践中最高频被讨论的状态。

Q14:有空可以玩玩RouterOS

可以管理家庭路由器

Q15:抓包到底有什么用

1. 网络故障排查

连接问题诊断

# 检查TCP三次握手是否完成

tcpdump -i any -n 'host 192.168.1.100 and port 80'

# 输出分析:如果看到 SYN → SYN-ACK → ACK,连接正常

# 如果只有SYN没有SYN-ACK,说明目标拒绝或网络不通实际案例:网站访问慢

- 抓包发现TCP重传频繁

- 定位到网络延迟或带宽瓶颈

- 发现服务器响应慢

DNS问题排查

# 检查DNS解析过程

tcpdump -i any -n 'port 53'

# 观察是否有DNS请求和响应

# 如果没有响应,可能是DNS服务器问题2. 安全分析

异常流量检测

# 检测端口扫描

tcpdump -i any -n 'tcp and tcp[tcpflags] & tcp-syn != 0 and tcp[tcpflags] & tcp-ack = 0' | awk '{print $3}' | cut -d. -f1-4 | sort | uniq -c | sort -nr

# 检测DDoS攻击(大量SYN包)

tcpdump -i any -n 'tcp and tcp[tcpflags] & tcp-syn != 0' | wc -l实际发现:

- 某个IP在短时间内发送大量SYN包

- 发现内网机器被入侵作为攻击跳板

- 识别异常的外联行为

恶意软件分析

# 监控可疑外联

tcpdump -i any -n 'src net 192.168.1.0/24 and not dst net 192.168.1.0/24'

# 检测数据泄露(大流量外传)

tcpdump -i any -n -w suspect.pcap 'host 可疑IP'3. 应用调试

Web应用问题

# 分析HTTP请求响应

tcpdump -i any -A -s 0 'tcp port 80 and host api.example.com'

# 查看API调用是否正常

# 检查HTTP状态码、响应时间、数据完整性调试场景:

- API返回500错误,查看具体错误信息

- 文件上传失败,检查传输是否中断

- 登录问题,查看认证流程

数据库连接问题

# 监控数据库连接

tcpdump -i any -n 'port 3306 or port 5432'

# 分析查询性能和超时4. 性能优化

网络延迟分析

# 检查TCP重传(性能杀手)

tcpdump -i any -n 'tcp and (tcp[13] & 0x08 != 0)'

# 分析窗口大小(流量控制)

tcpdump -i any -n -XX 'tcp'优化发现:

- 大量TCP重传 → 网络质量差

- 小窗口大小 → 应用处理慢

- 频繁连接建立 → 缺少连接复用

带宽使用分析

# 实时监控带宽使用

tcpdump -i eth0 -w - | pv -b > /dev/null

# 分析哪个服务占用带宽最多5. 协议分析

新协议理解

# 分析未知协议的通信过程

tcpdump -i any -X -s 0 'port 未知端口'

# 学习协议交互流程学习用途:

- 理解HTTPS握手过程

- 分析自定义TCP/UDP协议

- 学习网络设备发现协议

6. 合规与审计

访问记录

# 记录所有外部连接

tcpdump -i any -n 'not dst net 10.0.0.0/8 and not dst net 192.168.0.0/16'

# 用于安全审计和合规检查实际工作场景举例

场景1:用户反馈"网站打不开"

# 1. 在服务器上抓包

tcpdump -i eth0 -w problem.pcap 'host 用户IP'

# 2. 分析发现:

# - 用户发送SYN包

# - 服务器回复SYN-ACK

# - 用户没有回复ACK(TCP半开连接)

# 3. 结论:用户端防火墙阻断了连接场景2:应用响应慢

# 1. 抓包分析

tcpdump -i any -n -t 'tcp and host 数据库IP'

# 2. 发现:

# - 应用发送查询很快

# - 数据库响应很慢

# - 有TCP零窗口情况

# 3. 结论:数据库服务器负载过高场景3:安全事件调查

# 1. 监控可疑行为

tcpdump -i any -n 'port 22 and src 192.168.1.50'

# 2. 发现:

# - 短时间内大量SSH登录尝试

# - 使用不同用户名爆破

# 3. 结论:SSH暴力破解攻击,立即封禁IP场景4:API接口异常

# 1. 抓取API流量

tcpdump -i any -A -s 0 'tcp and host api.service.com and port 443'

# 2. 发现:

# - TLS握手成功

# - HTTP POST请求发送

# - 服务器返回500状态码

# - 响应体显示数据库连接超时

# 3. 结论:后端数据库连接池问题抓包的价值总结

- 客观证据:不依赖应用日志,直接看网络层事实

- 端到端视角:能看到整个通信链路的问题

- 协议级洞察:理解应用背后的网络行为

- 安全问题发现:识别正常流量中的异常模式

- 性能瓶颈定位:找到真正的性能瓶颈点

关键点:抓包让你从"猜测"变成"知道",从"听说有问题"变成"看到问题在哪"。这是网络和应用问题排查的终极武器!

Q16:请讲讲网卡eth0和ens33

网卡命名:eth0 vs ens33 详解

基本概念

网卡:网络接口卡(Network Interface Card),计算机与网络连接的硬件设备

命名规则演变

1. 传统命名方式 (eth0, eth1, …)

# 传统Linux命名

eth0 # 第一个以太网卡

eth1 # 第二个以太网卡

wlan0 # 第一个无线网卡

wlan1 # 第二个无线网卡特点:

- 简单直观

- 按检测顺序编号

- 可能不持久(硬件变化时名称会变)

2. 可预测命名规则 (ens33, enp0s3, …)

# 新的可预测命名

ens33 # 主板集成的PCI以太网卡

enp0s3 # PCI总线0插槽3的网卡

wlp2s0 # PCI总线2插槽0的无线网卡命名规则解析

前缀含义

| 前缀 | 含义 | 示例 |

|---|---|---|

en | 以太网 (Ethernet) | ens33 |

wl | 无线局域网 (WLAN) | wlp2s0 |

ww | 无线广域网 (WWAN) | wwp0s29u1u4 |

后缀规则

| 类型 | 格式 | 示例 | 说明 |

|---|---|---|---|

| 集成设备 | ens<数字> | ens33 | 主板集成网卡 |

| PCI地理 | enp<总线>s<插槽> | enp0s3 | PCI总线位置 |

| MAC地址 | enx<MAC> | enx78e7d1ea46da | 基于MAC地址 |

| 传统 | eth0 | eth0 | 传统回退命名 |

为什么会有这种变化?

传统命名的问题

# 假设场景:

# 服务器有4个网卡:eth0, eth1, eth2, eth3

# 拔掉eth1网卡后重启:

# 原来的eth2变成eth1,eth3变成eth2

# 导致网络配置混乱!新命名的优势

- 持久性:名称不随硬件插拔顺序变化

- 可预测:通过硬件信息确定名称

- 易识别:从名称知道硬件位置

- 一致性:不同机器间命名规则统一

实际查看示例

查看网卡信息

# 查看所有网络接口

ip link show

# 或

ls /sys/class/net/

# 查看网卡硬件信息

lshw -class network

# 查看PCI设备

lspci | grep -i ethernet典型输出

# 传统系统

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP

3: wlan0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP

# 新系统

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN

2: ens33: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP

3: wlp2s0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP如何判断你的系统使用哪种命名?

检查方法

# 查看当前网卡名称

ip addr show

# 检查命名策略

cat /etc/default/grub | grep net.ifnames

# 或者

dmesg | grep -i "renamed from eth"不同发行版的默认情况

| 发行版 | 默认命名 | 版本 |

|---|---|---|

| Ubuntu | ens33 | 17.10+ |

| CentOS | ens33 | 7+ |

| RHEL | ens33 | 7+ |

| Debian | ens33 | 9+ |

| 老版本系统 | eth0 | 所有 |

配置和修改

查看命名规则来源

# 查看udev规则

ls /etc/udev/rules.d/

# 查看网络管理器配置

cat /etc/NetworkManager/NetworkManager.conf切换回传统命名 (eth0)

# 1. 编辑grub配置

sudo vi /etc/default/grub

# 在GRUB_CMDLINE_LINUX中添加:

GRUB_CMDLINE_LINUX="net.ifnames=0 biosdevname=0"

# 2. 更新grub

sudo update-grub # Ubuntu/Debian

sudo grub2-mkconfig -o /boot/grub2/grub.cfg # CentOS/RHEL

# 3. 重启系统

sudo reboot启用新命名规则

# 在GRUB_CMDLINE_LINUX中设置:

GRUB_CMDLINE_LINUX="net.ifnames=1 biosdevname=1"虚拟化环境中的网卡命名

VMware

# 通常显示为

ens33 # VMware虚拟网卡

ens34 # 第二张虚拟网卡VirtualBox

# 通常显示为

enp0s3 # 第一个网络接口

enp0s8 # 第二个网络接口KVM/QEMU

# 通常显示为

ens3 # 虚拟网卡网络配置文件中的使用

Ubuntu/Debian (Netplan)

# /etc/netplan/01-netcfg.yaml

network:

version: 2

renderer: networkd

ethernets:

ens33: # 使用新名称

dhcp4: true

eth0: # 或传统名称

dhcp4: trueCentOS/RHEL

# /etc/sysconfig/network-scripts/ifcfg-ens33

NAME="ens33"

DEVICE="ens33"

BOOTPROTO="dhcp"

ONBOOT="yes"实际工作中的应用

脚本编写考虑

#!/bin/bash

# 兼容不同命名方式的脚本

# 方法1:自动检测以太网卡

get_ethernet_if() {

local iface

for iface in $(ls /sys/class/net/); do

if [[ $iface == eth* ]] || [[ $iface == en* ]] && [[ $iface != *lo* ]]; then

if ip link show $iface | grep -q "state UP"; then

echo $iface

return

fi

fi

done

}

INTERFACE=$(get_ethernet_if)

echo "使用网卡: $INTERFACE"故障排查提示

# 当网络不通时,先确认正确的网卡名称

ip addr show

# 常见错误:配置文件使用了eth0,实际网卡是ens33

# 检查:ifconfig 或 ip addr 显示的名称总结

- eth0:传统命名,按顺序编号,可能变化

- ens33:现代命名,基于硬件信息,持久稳定

- 趋势:新系统都转向可预测命名

- 重要性:正确识别网卡名称是网络配置的基础

记住:不管叫什么名字,它们的功能都是一样的——让计算机连接到网络!

Q17:请讲讲wlan和vlan的区别

WLAN vs VLAN 详解

基本概念对比

| 特性 | WLAN (无线局域网) | VLAN (虚拟局域网) |

|---|---|---|

| 全称 | Wireless Local Area Network | Virtual Local Area Network |

| 本质 | 物理网络 - 无线通信技术 | 逻辑网络 - 网络分段技术 |

| 传输介质 | 无线电波 (2.4GHz/5GHz) | 有线网络基础上的逻辑划分 |

| 可见性 | 物理上独立的网络 | 逻辑上独立的网络 |

WLAN (无线局域网)

是什么?

通过无线信号连接的局域网

# 查看无线网卡信息

iwconfig

# 输出示例:

# wlan0 IEEE 802.11 ESSID:"MyWiFi"

# Mode:Managed Frequency:2.437 GHz Access Point: AA:BB:CC:DD:EE:FF核心组件

# 无线网络的基本构成

┌─────────────┐ 无线连接 ┌─────────────┐

│ 客户端设备 │ ◄──────────► │ 无线路由器 │

│ (手机/电脑) │ │ (AP) │

└─────────────┘ └─────────────┘

│

│ 有线连接

▼

┌─────────────┐

│ 互联网 │

└─────────────┘技术标准

| 标准 | 频率 | 最大速度 | 特点 |

|---|---|---|---|

| 802.11b | 2.4GHz | 11 Mbps | 早期标准 |

| 802.11g | 2.4GHz | 54 Mbps | 兼容性好 |

| 802.11n | 2.4/5GHz | 600 Mbps | MIMO技术 |

| 802.11ac | 5GHz | 3.47 Gbps | 千兆无线 |

| 802.11ax | 2.4/5/6GHz | 9.6 Gbps | WiFi 6 |

配置示例

# 扫描可用WiFi网络

sudo iwlist wlan0 scan

# 连接WiFi (使用wpa_supplicant)

wpa_cli -i wlan0 scan

wpa_cli -i wlan0 scan_results

# 查看连接状态

iw dev wlan0 linkVLAN (虚拟局域网)

是什么?

在物理网络上创建的逻辑隔离网络

# 查看VLAN配置 (Linux)

cat /proc/net/vlan/config

# 或

ip link show type vlan

# 输出示例:

# vlan10@eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500核心概念

# VLAN工作方式

┌─────────────────────────────────────────┐

│ 物理网络基础设施 │

│ ┌─────────┐ ┌─────────┐ ┌─────────┐ │

│ │ 交换机 │ │ 交换机 │ │ 路由器 │ │

│ │ │ │ │ │ │ │

│ └─────────┘ └─────────┘ └─────────┘ │

│ │ │ │ │

└─────────────────────────────────────────┘

│ │ │

# VLAN在物理网络上创建逻辑隔离

┌──────VLAN 10──────┐ ┌──────VLAN 20──────┐

│ 研发部网络 │ │ 财务部网络 │

│ 192.168.10.0/24 │ │ 192.168.20.0/24 │

└────────────── ─┘ └───────────────┘VLAN配置类型

1. 基于端口的VLAN

# 交换机配置示例 (思科风格)

interface GigabitEthernet0/1

switchport mode access

switchport access vlan 10

# 端口1属于VLAN 10

interface GigabitEthernet0/2

switchport mode access

switchport access vlan 20

# 端口2属于VLAN 202. 基于标签的VLAN (802.1Q)

# Linux上创建VLAN接口

sudo ip link add link eth0 name eth0.10 type vlan id 10

sudo ip addr add 192.168.10.1/24 dev eth0.10

sudo ip link set eth0.10 up

# 查看VLAN接口

ip -d link show eth0.10VLAN帧格式

┌─────────────────────────────────────────────┐

│ 原始以太网帧 │

├─────────────────────────────────────────────┤

│ 目标MAC │ 源MAC │ 类型 │ 数据 │ CRC │

└─────────────────────────────────────────────┘

┌─────────────────────────────────────────────┐

│ 802.1Q VLAN标记帧 │

├─────────────────────────────────────────────┤

│ 目标MAC │ 源MAC │ 0x8100 │ VLAN标签 │ 类型 │ 数据 │ CRC │

│ │ │ │ PRI│CFI│VID │ │ │

│ │ │ │ 3b │1b │12b │ │ │

└─────────────────────────────────────────────┘实际应用场景对比

WLAN应用场景

# 1. 办公室无线覆盖

# 2. 家庭WiFi网络

# 3. 公共场所热点

# 4. 移动办公

# 企业WLAN通常需要多个AP

┌─────┐ ┌─────┐ ┌────--┐

│ AP1 │ │ AP2 │ │ AP3 │

│ 1楼办公室│ │ 2楼会议室│ │ 3楼研发区│

└───--─┘ └─────┘ └─────┘

│ │ │

└────────┼────────┘

│

┌───────┐

│ 无线控制器 │

│ (AC) │

└───────┘VLAN应用场景

# 1. 部门网络隔离

# - VLAN 10: 研发部 (192.168.10.0/24)

# - VLAN 20: 财务部 (192.168.20.0/24)

# - VLAN 30: 访客网络 (192.168.30.0/24)

# 2. 安全区域划分

# - VLAN 100: 服务器区

# - VLAN 200: 用户区

# - VLAN 300: DMZ区

# 3. 广播域控制

# 减少不必要的广播流量配置实战示例

WLAN配置

# 配置Linux为无线接入点

# 1. 安装hostapd

sudo apt-get install hostapd

# 2. 配置hostapd (/etc/hostapd/hostapd.conf)

interface=wlan0

ssid=MyAccessPoint

hw_mode=g

channel=7

wpa=2

wpa_passphrase=MyPassword

# 3. 启动服务

sudo systemctl start hostapdVLAN配置

# 在Linux服务器上配置VLAN

# 1. 加载802.1Q模块

sudo modprobe 8021q

# 2. 创建VLAN接口

sudo ip link add link eth0 name eth0.100 type vlan id 100

sudo ip link add link eth0 name eth0.200 type vlan id 200

# 3. 配置IP地址

sudo ip addr add 10.0.100.1/24 dev eth0.100

sudo ip addr add 10.0.200.1/24 dev eth0.200

# 4. 启用接口

sudo ip link set eth0.100 up

sudo ip link set eth0.200 up

# 永久配置 (/etc/network/interfaces)

auto eth0.100

iface eth0.100 inet static

address 10.0.100.1

netmask 255.255.255.0

vlan-raw-device eth0结合使用:无线VLAN

企业级应用

# 多个SSID对应不同VLAN

┌─────────────────────┐

│ 无线路由器/AP │

│ ┌─────────────────┐ │

│ │ SSID: Employee │───→ VLAN 10 (内部员工)

│ │ SSID: Guest │───→ VLAN 20 (访客)

│ │ SSID: IoT │───→ VLAN 30 (智能设备)

│ └─────────────────┘ │

└─────────────────────┘配置示例

# 在AP上配置多个SSID映射到不同VLAN

# 配置示例 (hostapd)

# /etc/hostapd/hostapd-employee.conf

interface=wlan0

ssid=Company-Employee

bridge=br-vlan10

wpa=2

wpa_passphrase=EmployeePass123

# /etc/hostapd/hostapd-guest.conf

interface=wlan0

ssid=Company-Guest

bridge=br-vlan20

ignore_broadcast_ssid=0故障排查命令

WLAN排查

# 检查无线信号强度

iwconfig wlan0

iw dev wlan0 link

# 扫描周围网络

sudo iwlist wlan0 scan | grep -E "ESSID|Quality"

# 检查驱动信息

lshw -class network

# 监控无线连接

watch -n 1 'iwconfig wlan0 | grep "Link Quality"'VLAN排查

# 检查VLAN配置

ip -d link show | grep vlan

cat /proc/net/vlan/config

# 检查VLAN标签

tcpdump -i eth0 -e -n vlan

# 测试VLAN间通信

ping -I eth0.10 192.168.20.1

# 检查交换机VLAN配置

show vlan brief # 思科命令总结对比表

| 方面 | WLAN | VLAN |

|---|---|---|

| 网络类型 | 物理无线网络 | 逻辑虚拟网络 |

| 依赖关系 | 需要无线硬件 | 依赖有线基础设施 |

| 隔离方式 | 物理信号隔离 | 逻辑标签隔离 |

| 配置位置 | AP/无线路由器 | 交换机/路由器 |

| 性能影响 | 受信号质量影响 | 几乎无性能开销 |

| 移动性 | 设备可移动 | 位置固定,逻辑移动 |

| 安全性 | 加密传输 (WPA2/3) | 逻辑隔离,ACL控制 |

| 典型应用 | 移动接入,覆盖扩展 | 网络分段,安全管理 |

关键理解:

- WLAN 解决的是"如何无线连接"的问题

- VLAN 解决的是"如何逻辑隔离"的问题

- 它们可以独立使用,也可以结合使用创造更安全的网络环境

在实际网络中,经常看到 WLAN + VLAN 的组合,为不同用户群体提供隔离的无线接入服务。

Comments NOTHING